สถิติชี้ ภัยไซเบอร์ไทยเปลี่ยนเกม มิจฉาชีพเน้นโจมตี 'เหยื่อรายใหญ่' เคสน้อยลงแต่เจ็บหนักขึ้น

ภัยไซเบอร์ทุกวันนี้ใกล้ตัวมากจนทำให้หลายฝ่ายต้องออกมาเตือนภัยกัน ล่าสุด CardX ผู้ให้บริการทางการเงินในกลุ่ม SCBX เปิดเผยข้อมูลเชิงลึกล่าสุดเกี่ยวกับภูมิทัศน์ภัยคุกคามทางไซเบอร์ในประเทศไทยปี 2568 พบแนวโน้มที่น่าสนใจ: แม้จำนวนเคสหลอกลวงทางออนไลน์จะลดลงถึง 42% แต่แฮกเกอร์และมิจฉาชีพกลับเปลี่ยนกลยุทธ์ไปสู่การโจมตีแบบกำหนดเป้าหมาย (Targeted Attack) ที่สร้างความเสียหายต่อรายสูงขึ้น โดยมูลค่าความเสียหายเฉลี่ยต่อเคสพุ่งขึ้น 9% จาก 83,800 บาท เป็น 91,500 บาท

ข้อมูลนี้ชี้ให้เห็นว่า กลยุทธ์ของมิจฉาชีพได้พัฒนาจาก "การหว่านแห" ไปสู่ "การเลือกเป้าหมาย" ที่มีมูลค่าสูง ทำให้แม้ผู้ใช้งานจะตระหนักรู้มากขึ้น แต่หากพลาดท่าเพียงครั้งเดียว อาจหมายถึงความสูญเสียที่รุนแรงกว่าเดิม

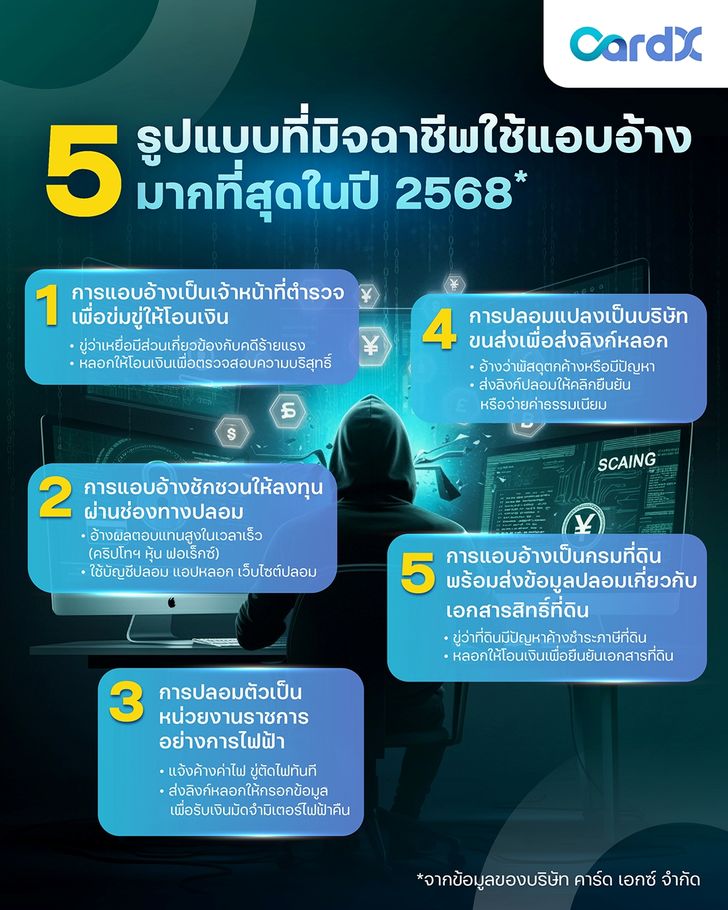

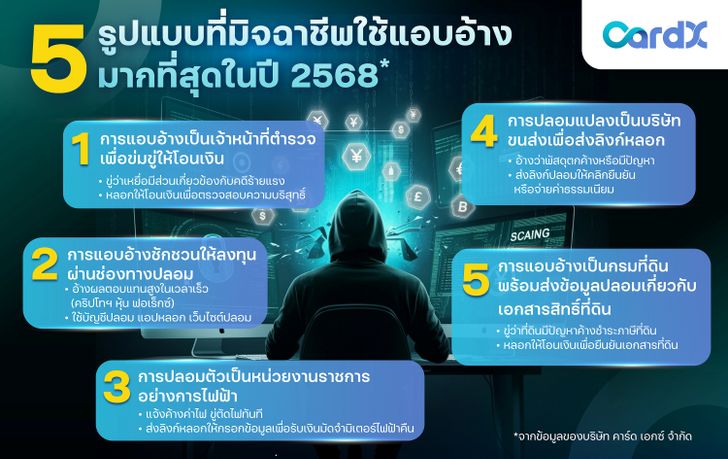

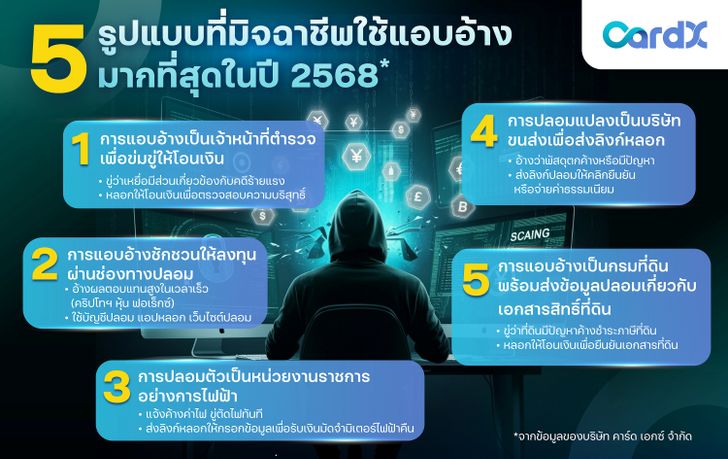

Top 5 กลวิธีวิศวกรรมสังคม (Social Engineering) ที่ถูกใช้โจมตี

จากการรวบรวมข้อมูลของ CardX พบว่าเทคนิคการหลอกลวงที่ซับซ้อนและแนบเนียนที่สุดในปีนี้ อาศัยหลักการทางวิศวกรรมสังคมเพื่อสร้างความน่าเชื่อถือและบีบคั้นเหยื่อ โดย 5 รูปแบบการโจมตีที่พบมากที่สุดได้แก่:

-

แอบอ้างเป็น เจ้าหน้าที่ตำรวจเพื่อข่มขู่ให้โอนเงิน (Law Enforcement): ใช้จิตวิทยาข่มขู่ว่าเหยื่อพัวพันกับคดีร้ายแรง และหลอกให้โอนเงินผ่านช่องทางดิจิทัลเพื่อ "ตรวจสอบเส้นทางการเงิน"

-

ชวนลงทุนผ่านแพลตฟอร์มปลอม: สร้างแอปพลิเคชัน, เว็บไซต์, หรือบัญชีโซเชียลมีเดียปลอม เลียนแบบแพลตฟอร์มเทรดคริปโทฯ, หุ้น, หรือ Forex โดยใช้ UI/UX ที่ดูน่าเชื่อถือเพื่อหลอกให้นำเงินไปลงทุน

-

ปลอมเป็นหน่วยงานรัฐ (Government Impersonation): สร้าง SMS หรือส่งข้อความผ่านแชทปลอมเป็นหน่วยงานสาธารณูปโภค เช่น การไฟฟ้า เพื่อสร้างความตื่นตระหนกและกดดันให้เหยื่อรีบจ่ายเงิน

-

ใช้ Phishing Link ผ่านบริษัทขนส่ง: อาศัยพฤติกรรมการซื้อของออนไลน์ที่เพิ่มขึ้น ส่ง SMS อ้างว่ามีพัสดุตกค้าง พร้อมแนบลิงก์อันตราย (Malicious Link) เพื่อหลอกให้กรอกข้อมูลส่วนตัว หรือติดตั้งมัลแวร์

-

ปลอมเป็นหน่วยงานที่ดิน: ใช้ข้อมูลที่ดูน่าเชื่อถือ หลอกว่าที่ดินมีปัญหาด้านภาษีหรือเอกสาร และต้องการให้โอนเงินเพื่อดำเนินการทางดิจิทัล

ช่องโหว่บัตรเครดิต จากฮาร์ดแวร์สู่การแฮ็กข้อมูล

การโจมตีที่เกี่ยวข้องกับบัตรเครดิตยังคงมีความหลากหลาย ทั้งในเชิงกายภาพและดิจิทัล:

-

Skimming: การใช้ฮาร์ดแวร์ปลอมคัดลอกข้อมูลจากแถบแม่เหล็ก

-

Phishing/Vishing: การส่งข้อความหรือโทรศัพท์เพื่อหลอกเอาข้อมูล โดยอ้างว่าคะแนนจะหมดอายุ หรือบัตรถูกระงับ

-

Public Wi-Fi Hacking: การดักจับข้อมูล (Sniffing) ที่ไม่มีการเข้ารหัสเมื่อผู้ใช้งานเชื่อมต่อ Wi-Fi สาธารณะที่ไม่ปลอดภัย

-

Social Engineering for OTP: การหลอกล่อด้วยวิธีต่างๆ เพื่อให้ผู้ใช้งานเปิดเผยรหัส OTP ซึ่งเป็นปราการด่านสุดท้ายในการทำธุรกรรม

Tech-based Countermeasures: ผู้ใช้ต้องคุมความเสี่ยงได้เอง

Tech-based Countermeasures: ผู้ใช้ต้องคุมความเสี่ยงได้เอง

เพื่อรับมือกับภัยคุกคามที่ซับซ้อนขึ้น ผู้ให้บริการทางการเงินอย่าง CardX ได้นำเสนอโซลูชันเทคโนโลยีให้ผู้ใช้สามารถควบคุมความปลอดภัยได้ด้วยตัวเอง (User-Empowered Security) ผ่านแอปพลิเคชัน ซึ่งถือเป็นแนวทางสำคัญในการป้องกันเชิงรุก

-

Real-time Control: ฟีเจอร์ล็อกวงเงินหรือปิดการใช้งานบัตรชั่วคราวได้ทันที ช่วยหยุดความเสียหายได้ทันทีที่ผู้ใช้สงสัยว่าถูกโจมตี

-

Real-time Notification: ระบบแจ้งเตือนทุกการใช้จ่ายแบบเรียลไทม์ ทำให้ผู้ใช้สามารถตรวจจับธุรกรรมที่ผิดปกติได้อย่างรวดเร็ว

-

Spending Control: การตั้งค่าวงเงินใช้จ่ายต่อวัน ช่วยจำกัดขอบเขตความเสียหายหากข้อมูลบัตรเกิดรั่วไหล

ท้ายที่สุดแล้ว แม้เทคโนโลยีจะพัฒนาไปมากเพียงใด "Human Firewall" หรือความตระหนักรู้ของผู้ใช้งาน ยังคงเป็นปราการด่านที่สำคัญที่สุด การตั้งค่าความปลอดภัย, การตรวจสอบแหล่งที่มาของข้อมูลก่อนคลิกหรือโอน, และการไม่เปิดเผยข้อมูลส่วนตัว คือพื้นฐานที่จะช่วยสร้าง "ภูมิคุ้มกันดิจิทัล" ให้กับสังคมไทยในยุคที่ภัยไซเบอร์เปลี่ยนแปลงรูปแบบตลอดเวลา และคุณก็ต้องระวังตัวไว้ส่วนหนึ่งด้วย

ดาวน์โหลดสนุกแอปฟรี

ดาวน์โหลดสนุกแอปฟรี